En la red Venezuela de Facebook se encuentran inscritas 350.000 personas aproximadamente, pero el número de venezolanos inscritos puede ser el

doble por errores en el suministro de datos al momento de su inscripción. Al hacer una búsqueda aleatoria de 100 usuarios en la red Venezuela del

Facebook, el 90 % de los mismos tenían su perfil configurado para hacer pública una foto de su persona y en su mayoría son close-ups, las cuales

pueden ser utilizadas para identificar a cualquier ciudadano en la calle.

2. ¿Qué aplicaciones pueden aplicarse a los perfiles?

Existen aplicaciones que se agregan a los perfiles que hacen visible por ejemplo, ciudades visitadas por una persona y la cantidad de países que

conoce, en este sentido se puede inferir su nivel económico. Hemos observado que existe predilección de los usuarios de subir fotos de viajes en

países extranjeros, con fotos en monumentos famosos, lo cual igualmente da muchos datos sobre su poder adquisitivo.

3. ¿Cómo se planifican los delitos a través de facebook?

Muchos delitos contra entidades financieras y empresas, se planifican

ubicando información de empleados que luego son contactados. En algunos casos en Venezuela se han cometido delitos informáticos a entidades

bancarias a través de extorsión a personas del área de sistemas.

4. ¿Cómo influye la actividad de los usuarios en la utilidad para los secuestradores?

En facebook en el campo “Actualización de estado”, se acostumbra colocar información de las actividades de los usuarios. Hemos observado, que

muchos usuarios declaran hasta varias veces al día desde sus celulares, si están trabajando, si están en casa o fuera de ella todo un fin de semana.

Esta información puede ser utilizada por delincuentes para cometer delitos contra la propiedad y contra las personas, al suministrar información de

ubicación, pone en riesgo al usuario y sus familiares.

5. ¿Cuál es la realidad de la privacidad en las redes sociales?

Las redes sociales en

Internet, ofrecen que no permitirán que los buscadores como Google, Yahoo y Msn puedan recopilar tus datos personales si así lo configuramos,

pero la verdad es que cualquier persona con una identidad y datos falsos que se inscriba en los sitios de redes sociales, tendrá acceso a gran

cantidad de datos en estos súper-buscadores de personas.

6. ¿Cuáles son los peligros para las mujeres en las Redes Sociales?

Una de las opciones de la inscripción en estos sitios es el que se indique si el usuario está buscando pareja, relaciones o amigos. El anonimato de la

Internet hace muy peligroso este tipo de aventura, la cual se inicia como virtual. Las estadísticas indican que 1 de cada 5 encuentros realizados a través de Internet termina con agresiones psicológicas o físicas a mujeres, incluyendo delitos sexuales.

7. ¿Qué otros delitos se pueden cometer?

Hemos detectado la creación de fichas o perfiles falsos de personalidades de la farándula y políticos nacionales e internacionales. La tendencia de

los usuarios es la de agregar a famosos como amigos de la red. El uso no autorizado de imágenes personales por parte de terceros puede tener consecuencias legales, la creación de fichas y perfiles para atacar o

desprestigiar a personas a través de estas redes, puede constituir difamación o injuria o bien ser un delitos denominado “violencia mediática” en la

Ley Orgánica sobre Derecho de las Mujeres a Vida Libre de Violencia.

8. ¿Es en Venezuela la creación de perfiles falsos un delito?

Sí. La creación de perfiles en redes sociales con nombres de otras personas, es considerada un delito

en Venezuela conforme a la Ley de Delitos Informáticos, pudiéndose encuadrar esta conducta como una falsificación de documento informático.

8-¿Qué peligros tienen los menores en las redes sociales?

Fiscalías de Estados Unidos de Norteamérica y Brasil han llegado a acuerdos con las empresas que administran redes sociales, debido a que se han

detectado casos de pedófilos que tratan de contactar a menores de edad a través del sistema. Se han establecido compromisos de revisión de

denuncias para ser procesadas dentro de las 24 horas, pero la supervisión de los padres es fundamental para evitar que se menores y adolescentes

sean víctimas de delitos por su ingenuidad o que cooperen sin saber con delincuentes de otro tipo.

9. ¿Por qué es importante controlar el acceso a nuestra información personal?

Toda información pública facilitará a extraños a tener contactos con personas de nuestro entorno

para poder recabar más información por la vía de la ingeniería social. Nuestra información personal, puede ser utilizada para causar empatía y

simpatía pudiendo ser alentar a delincuentes para acercarse a nosotros mismos o a nuestros familiares.

10. ¿Para qué pueden servir los datos de las redes sociales?

Estas páginas web almacenan datos que sirven para obtener desde el perfil psicológico, hasta datos personales como

fechas de nacimiento, que pueden ser utilizados por Ciberdelincuentes en la suplantación de identidades en Internet para obtener acceso a cuentas

bancarias en línea y para el uso de servicios web. Sirven también estos datos para dar todo tipo información a hampones y organizaciones

criminales del mundo real y físico.

11. ¿Qué porcentaje de usuarios pueden ser vulnerables a delincuentes informáticos?

Muchos de estos sitios tienen dentro de sus condiciones de inscripción el suministro de su fecha de

nacimiento autentica. La fecha de nacimiento es utilizada por el 10 % de los usuarios de Internet como su contraseña de acceso o como parte de

ellas para acceder a sistemas protegidos. Igualmente estos sitios nos solicitan nombres y apellidos completos, los cuales son utilizados por otro

15 % de los usuarios de sistemas de información como password o palabras claves. Solo con esta información tenemos que el 25% de los

usuarios de estas redes pueden ser vulnerables a los delincuentes informáticos.

12. ¿Qué opciones de privacidad no hay qué elegir?

Jamás elija las opciones de privacidad: “Mis redes” o “Amigos de mis Amigos” en la configuración de información básica, personal y en la pestaña

de información de contacto

13. ¿Cómo hay que configurar la privacidad de las fotografías etiquetadas y la información del calendario?

Cambie la configuración de seguridad de su Facebook para que solo sus amigos y no los amigos de sus amigos, puedan ver su foto principal del

perfil. Configure para que las fotografías etiquetadas de Ud. solo puedan ser vistas por el grupo de amigos configurados a tal efecto, y haga visible solo para su grupo de amigos la información del calendario para que extraños no pueden ubicarle físicamente en fechas.

14 ¿Cómo se puede proteger la seguridad familiar en las redes sociales?

No agregue aplicaciones de árbol familiar, o grupos familiares para que no pueda ser ubicado su entorno inmediato ni sus miembros y en caso de

que lo haga configúrelo para que solo sea visible por los miembros del mismo. Si sus hijos están inscritos, supervise si sus contactos son conocidos y pregunte en caso de dudas.

15. ¿Cuáles son las redes sociales más destacables?

Facebook, Hi5, My Space, Orbuk y Neurona, se destacan por su capacidad de construir redes de contactos.

16. ¿En qué se centra la nueva moda de navegación?

La nueva moda de navegación se centra en la búsqueda e inclusión de

amigos y contactos; compañeros de estudio, colegas, equipos deportivos y hasta agrupaciones políticas en la web. Se trata de una nueva dimensión

expansiva de las relaciones personales, que antes solo podía ser alcanzada por técnicas de mercadeo profesional.

17. ¿Se pueden armar redes familiares vía facebook?

Sí, Este sitio permite hacer búsquedas de personas por apellidos sin importar el sitio de origen, lo que permitiría en principio hacer búsquedas de redes familiares.

18. ¿En qué consistió el “Experimento Venezuela”?

Para el caso Venezuela se hicieron algunas búsquedas con el buscador avanzado de Facebook, probando rastrear en la red de Venezuela, a mujeres, casadas, que vivieran en la ciudad de Maracaibo, arrojando una cifra de 495 mujeres con ese estado civil. La mayoría de las consultadas tenían fotos públicas de sus hijos, sus actividades personales e información laboral. Encontramos fotos que indicaban cuáles sitios frecuentaban y a dónde habían viajado. Maracaibo es la ciudad con mayor cantidad de secuestros en el país; y la exhibición de estos datos sin restricción coloca en riesgo a

los participantes de estas redes sociales

19. ¿Cuáles son las diferentes formas de ver los datos de estas páginas web?

La incorporación de imágenes, videos y sonidos y la combinación de estas redes con servicios como Youtube, hacen que los perfiles o fichas personales de cada usuario sean verdaderos resúmenes de información, diarios íntimos y álbumes de fotos personales; soñadas solo por madres y abuelas de todo el mundo. Estas páginas web almacenan datos que sirven para obtener desde el perfil psicológico, hasta datos personales como

fechas de nacimiento, que pueden ser utilizados por Ciberdelincuentes en la suplantación de identidades en Internet para obtener acceso a cuentas bancarias en línea y para el uso de servicios web. Sirven también estos datos para dar todo tipo información a hampones y organizaciones criminales del mundo real y físico.

20. ¿Cuántas redes sociales existen aproximadamente?

Existen más de doscientas páginas web dedicadas a la formación de establecimiento combinado de contactos.

En este video, el mensaje que se quiere dejar es que, tanto en las redes sociales como en el chat, nunca se debe dar ningún dato a la persona desconocida con la que se esta hablando, ya que nunca tenemos la completa seguridad acerca de quien es la persona que esta del otro lado.

La mejor salida es siempre consultar con un adulto, ya que sus experiencias de vida pueden servirnos como ejemplo.

Este video intenta demostrarnos que lo que es subido a Internet, nunca puede ser quitado de la red. El muro que aparece en el video y donde la chica sube su foto, es una muestra del famosisimo muro de facebook...y su errado intento de quitarla nos muestra claramente que nunca se tiene el control de Internet

En el ultimo video podemos ver dos finales diferentes a una misma historia: la del abuso, y la de la correcta reacción de la joven en cuestión. Una vez mas, nos demuestran que nada es confiable en Internet, y que hay que tener muchisima precaución cuando se habla con un desconocido. Siempre, siempre, la mejor salida es hablarlo con alguien

Warriors of the NET parte

URL: Un localizador uniforme de recursos, más comúnmente denominado URL (sigla en inglés de uniform resource locator), es una secuencia de caracteres, de acuerdo a un formato modélico y estándar, que se usa para nombrar recursos en Internet para su localización o identificación, como por ejemplo documentos textuales, imágenes, videos, presentaciones digitales, etc

ICMP: El Protocolo de Mensajes de Control de Internet o ICMP (por sus siglas de Internet Control Message Protocol) es el sub protocolo de control y notificación de errores del Protocolo de Internet (IP). Como tal, se usa para enviar mensajes de error, indicando por ejemplo que un servicio determinado no está disponible o que un router o host no puede ser localizado.

IP:Una dirección IP es una etiqueta numérica que identifica, de manera lógica y jerárquica, a una interfaz (elemento de comunicación/conexión) de un dispositivo (habitualmente una computadora) dentro de una red que utilice el protocolo IP (Internet Protocol), que corresponde al nivel de red del protocolo TCP/IP.

TCP Transmission Control Protocol (en español Protocolo de Control de Transmisión) o TCP, es uno de los protocolos fundamentales en Internet. Fue creado entre los años 1973 y 1974 por Vint Cerf y Robert Kahn.

UDP:User Datagram Protocol (UDP) es un protocolo del nivel de transporte basado en el intercambio de datagramas. Permite el envío de datagramas a través de la red sin que se haya establecido previamente una conexión, ya que el propio datagrama incorpora suficiente información de direccionamiento en su cabecera.

PING PING OF DEATH: Un ping de la muerte es un tipo de ataque enviado a una computadora que consiste en mandar numerosos paquetes ICMP muy pesados (mayores a 65.535 bytes) con el fin de colapsar el sistema atacado.

FIREWALL: Parte de un sistema o una red que está diseñada para bloquear el acceso no autorizado, permitiendo al mismo tiempo comunicaciones autorizadas. Se trata de un dispositivo o conjunto de dispositivos configurados para permitir, limitar, cifrar, descifrar, el tráfico entre los diferentes ámbitos sobre la base de un conjunto de normas y otros criterios

PROXY: En el contexto de las redes informáticas, el término proxy hace referencia a un programa o dispositivo que realiza una acción en representación de otro. Su finalidad más habitual es la de servidor proxy, que sirve para permitir el acceso a Internet a todos los equipos de una organización cuando sólo se puede disponer de un único equipo conectado, esto es, una única dirección IP.

UDP:User Datagram Protocol (UDP) es un protocolo del nivel de transporte basado en el intercambio de datagramas. Permite el envío de datagramas a través de la red sin que se haya establecido previamente una conexión, ya que el propio datagrama incorpora suficiente información de direccionamiento en su cabecera.

ROUTER:dispositivo para la interconexión de redes informáticas que permite asegurar el enrutamiento de paquetes entre redes o determinar la ruta que debe tomar el paquete de datos.

ROUTER:dispositivo para la interconexión de redes informáticas que permite asegurar el enrutamiento de paquetes entre redes o determinar la ruta que debe tomar el paquete de datos.

SWITCH:dispositivo digital de lógica de interconexión de redes de computadores que opera en la capa 2 (nivel de enlace de datos) del modelo OSI. Su función es interconectar dos o más segmentos de red, de manera similar a los puentes (bridges), pasando datos de un segmento a otro de acuerdo con la dirección MAC de destino de las tramas en la red.

HUB: dispositivo que permite centralizar el cableado de una red y poder ampliarla. Esto significa que dicho dispositivo recibe una señal y repite esta señal emitiéndola por sus diferentes puertos.

FIREWALL: Parte de un sistema o una red que está diseñada para bloquear el acceso no autorizado, permitiendo al mismo tiempo comunicaciones autorizadas. Se trata de un dispositivo o conjunto de dispositivos configurados para permitir, limitar, cifrar, descifrar, el tráfico entre los diferentes ámbitos sobre la base de un conjunto de normas y otros criterios.

FIREWALL: Parte de un sistema o una red que está diseñada para bloquear el acceso no autorizado, permitiendo al mismo tiempo comunicaciones autorizadas. Se trata de un dispositivo o conjunto de dispositivos configurados para permitir, limitar, cifrar, descifrar, el tráfico entre los diferentes ámbitos sobre la base de un conjunto de normas y otros criterios. PROXY: En el contexto de las redes informáticas, el término proxy hace referencia a un programa o dispositivo que realiza una acción en representación de otro. Su finalidad más habitual es la de servidor proxy, que sirve para permitir el acceso a Internet a todos los equipos de una organización cuando sólo se puede disponer de un único equipo conectado, esto es, una única dirección IP.

LAN:es la interconexión de varias computadoras y periféricos. Su extensión está limitada físicamente a un edificio o a un entorno de 200 metros, o con repetidores podría llegar a la distancia de un campo de 1 kilómetro.

WAN: es una red punto a punto, es decir, red de paquete conmutado. Las redes WAN pueden usar sistemas de comunicación vía satélite o de radio. Fue la aparición de los portátiles y los PDA la que trajo el concepto de redes inalámbricas.

Warriors of the NET

Una unión de fuerzas que no conoce límites geográficos. Ni repara en raza, creencia o color. Una nueva era donde la comunicación verdaderamente lleva a unir a la gente.

Este es el amanecer de la Red. ¿Quieren conocer como funciona? Haga Clic aquí. Para comenzar su viaje hacia la Red. ¿Sabe que es lo que pasa exactamente cuando hace clic en esa liga? Usted inicia un flujo de información. Esta información viaja hacia su local propio de mensajería personal. Donde el Sr. IP lo empaqueta, etiqueta y pone en camino. Cada paquete es limitado en su tamaño. El local de mensajería debe decidir como dividir la información y como empaquetarla. Cada paquete necesita una etiqueta describiendo información importante, tales como la dirección del remitente, la dirección del destinatario y el tipo de paquete que es. Debido a que este paquete en particular va dirigido a Internet, también recibe una etiqueta para el servidor Proxy, el cual tiene una función especial como veremos mas tarde. El paquete es lanzado ahora hacia su red de área local o LAN (Por sus siglas en Inglés). Esta Red es usada para conectar a todas las computadoras locales, ruteadores, impresoras, etc. Para el intercambio de información dentro de las paredes físicas del edificio. La LAN es un lugar nada controlado y desafortunadamente pueden ocurrir accidentes. La carretera de la LAN está repleta con toda clase de información. Hay paquetes IP, paquetes Novell, paquetes AppleTalk. Ah, ahí van contra el tráfico como siempre. El Ruteador local lee las direcciones y si es necesario pone los paquetes en otra red. Oh, el Ruteador, un símbolo de control en un mundo desordenado sin par. " Este va aquí, este va allá, este no es de aquí, este no lo quiero". Así es él, sistemático, desinteresado, metódico, conservador y algunas veces no precisamente rápido, pero exacto... en su mayor parte. Cuando los paquetes dejan el ruteador, siguen su camino a través de la Intranet corporativa, adelante hacia el Switch Ruteador. Un poco mas eficiente que el Ruteador, el Switch Ruteador trabaja rápido y suelta los paquetes enrutándolos hábilmente por su camino. Una maquinita de Pin-Ball digital si lo prefieren. "Adentro, vamos, tu por aquí, adentro, adentro, por ahí..". Cuando los paquetes llegan a su destino, son recolectados por la interfase de red; para ser enviados al siguiente nivel, en este caso el Proxy. El Proxy es usado por muchas empresas como un intermediario, con la función de establecer una conexión de Internet y también por razones de seguridad. Como puede verse, todos los paquetes son de diferentes tamaños dependiendo de su contenido. El Proxy abre el paquete y busca la dirección de Internet o URL. Dependiendo de si la dirección es admisible el paquete se enviará hacia Internet. "www.negocios.com" Existen sin embargo algunas direcciones que no cuentan con la aprobación del Proxy, de acuerdo a las llamadas directrices corporativas o de administración. Las cuales son inmediatamente despachadas. Nosotros no tenemos nada de eso. Para aquellos que si lo logran, es la vuelta al camino de nuevo. Lo que sigue, el "Firewall". El Firewall corporativo sirve a dos propósitos. Previene intromisiones mas bien indeseables provenientes de Internet y evita que información delicada de la empresa sea enviada hacia Internet. Una vez que pasa el "Firewall", un Ruteador recoge cada paquete y lo coloca en un camino o ancho de banda - como es llamado - mucho mas estrecho. Obviamente el camino no es lo suficientemente amplio para llevar todos los paquetes. Ahora, tal vez se pregunte que pasa con todos esos paquetes que no logran recorrer todo el camino. Bien, cuando el Sr. IP no obtiene un recibo de que el paquete fue recibido a su debido tiempo, simplemente envía un paquete de reemplazo. Ahora estamos listos para entrar al mundo de Internet. Una telaraña de redes interconectadas. La cual se extiende por todo el orbe. Aquí ruteadores y switches establecen ligas entre las redes. Ahora, la red es un ambiente completamente distinto de lo que podemos encontrar dentro de las paredes protectoras de nuestra LAN. Allá afuera es el salvaje oeste. Abundate espacio, abundantes oportunidades, abundantes cosas por explorar, lugares a donde ir. Gracias a un muy reducido control y regulaciones, las nuevas ideas encuentran suelo fértil que empuja el desarrollo de sus posibilidades. Pero a causa de esta libertad, algunos peligros también pueden acechar. Nunca podemos saber cuando encontraremos al terrible Ping de la Muerte. Una versión especial del paquete Ping normal con la que algún Idiota piensa desquiciar servidores insospechados. Las rutas que los paquetes pueden tomar serían satélites, líneas telefónicas, redes inalámbricas o incluso cables transoceánicos; no siempre toman el camino mas corto, mas rápido o mas seguro posible, pero de cualquier modo llegarán allá, eventualmente. Tal vez es por eso que algunas veces es llamada "World , Wide, Wait"; pero cuando todo trabaja sin problemas, podemos circunnavegar el orbe 5 veces en un santiamén, literalmente y todo al costo de una llamada local o menos. Cerca del fin de nuestro viaje, encontraremos otro Firewall. Dependiendo de nuestra perspectiva como paquete de datos, el Firewall puede ser un resguardo de seguridad o un terrible adversario, dependiendo de que lado estemos y cuales sean nuestras intenciones. El Firewall está diseñado para dejar entrar solamente aquellos paquetes que cumplen con el criterio de selección. Este Firewall tiene abiertos los puertos 80 y 25. Todo intento en los demás puertos, está cerrado a las operaciones. El puerto 25 es usado para paquetes de correo. Mientras el puerto 80 es la entrada de los paquetes de Internet hacia el Servidor Web. Dentro del Firewall, los paquetes son filtrados mas concienzudamente. Algunos paquetes pasan fácilmente por la aduana y otros se ven mas bien dudosos. El oficial del Firewall no es fácilmente engañado. Como en el caso de este paquete Ping de la Muerte, que trata de hacerse pasar un paquete Ping normal. "Este está bien, no hay problema, puede pasar, que tenga un buen día, adiós..." Para aquellos paquetes lo suficientemente afortunados para llegar hasta aquí, su jornada casi ha terminado. Están dirigidos hacia la interfase para ser llevados hasta el Servidor Web. Actualmente un Servidor Web puede correr sobre diversas cosas, desde un Mainframe, hasta la Cámara Web en nuestro escritorio o ¿Por qué no en nuestro refrigerador?, con la configuración apropiada, podríamos encontrar si hay los ingredientes para hacer pollo con salsa o si tiene que ir de compras. Recuerde, este es el amanecer de la Red. Casi todo es posible. Uno por uno, los paquetes son recibidos, abiertos y desempacados. La información que contienen, -esto es nuestra solicitud de Información - es enviada hacia la aplicación del Servidor Web. El paquete en si mismo es reciclado. Listo para ser usado otra vez, y llenado con la información solicitada; etiquetado y enviado de regreso hacia nosotros. Regresa por el Firewall, ruteadores y a través de todo Internet. De vuelta a nuestro Firewall corporativo y hasta nuestra interfase. Donde es suministrado al Explorador /Navegador de Internet con la información solicitada. Como esta película.. Satisfechos con sus esfuerzos y confiando en mundo mejor. Nuestros confiados paquetes se dirigen felizmente hacia el ocaso de otro día mas, sabiendo que han cumplido bien la voluntad de su amo. ¿No este un final feliz?

1.¿Cuándo nació la ARPANET?

La red Arpanet nació en el año mil novecientos sesenta y nueve.

2.¿Cómo lo hizo?

La red Arpanet nació como resultado de un proyecto de investigación del departamento de defensa norteamericano.

3.¿Como estaba fundamentada?

Arpanet estaba fundamentada en una red compuesta por diferentes ordenadores en la que todos los nodos tenían la misma importancia, consiguiendo así, que en el caso de que alguno de ellos se veía manipulado o quedaba deteriorado, la red no se veía afectada.

4.¿Donde se realizaron las investigaciones que concluyeron en el desarrollo final de Arpanet?

Las investigaciones que concluyeron en el desarrollo final de Arpanet fueron desarrolladas, principalmente, por la universidad de California (UCLA).

5.¿Cuál fue el principal obstáculo de el desarrollo de ARPANET?

El principal obstáculo con el que se encontró el desarrollo de la red fue la interconexión de diferentes ordenadores, provenientes de diferentes creadores y con diferentes sistemas de comunicación.

6.¿Cómo se resolvió aquel problema?

Esto se resolvió con la estandarización de los protocolos de comunicación.

7.¿Que surgió con esto?

Con la estandarización de los protocolos de comunican, surgieron los TCP/IP (transmisión control protocolo/Internet protocolo), clave en el desarrollo de la red Internet posteriormente.

8.¿Qué pasó en 1971?¿Y en 1972?

En 1971 nació el primer programa de correo electrónico, mientras que en 1972 surgió la nomenclatura arroba (@).

9.¿En qué se basaba ARPANET en el año 1973?

En 1973, alrededor del setenta y cinco por ciento del tráfico de Arpanet estaba basado en correos electrónicos.

10.¿En qué año dejo de existir?

En el año 1990

Por otro lado, el avance tecnológico de Internet suscita debates de corte ético y legal: ¿cuál es el correcto y justo alcance que se le debe dar al denominado "derecho a la autodeterminación y libertad informática"? Es decir esa libertad que le permite al ciudadano común comunicarse mediante algún medio informático sin que ese intercambio electrónico sea observado por terceros.

absolutamente relacionados con la guerra fría que asoló Europa durante la segunda mitad del siglo pasado.

La red Arpanet nació en mil novecientos sesenta y nueve como resultado de un proyecto de investigación del departamento de defensa norteamericano, que trataba de encontrar una vía de comunicación alternativa a la comunicación a través de radio, ya que se preveía que en el caso de una guerra nuclear, temor con fundamento en aquella época, las comunicaciones por radio se verían fuertemente afectadas.

Arpanet estaba fundamentada en una red compuesta por diferentes ordenadores en la que todos los nodos tenían la misma importancia, consiguiendo así, que en el caso de que alguno de ellos se veía manipulado o quedaba deteriorado, la red no se veía afectada. La clave de Arpanet estaba en que los datos eran enviados mediante diferentes rutas, confluyendo finalmente en un mismo punto de destino. De esta forma, la información se desgranaba en pequeñas unidades que eran enviadas a través de la ruta menos ocupada, para reunirse en el punto de destino. Con ello se conseguía la no existencia de ningún control centralizado, por lo que la seguridad de las comunicaciones aumentaba.

Las investigaciones que concluyeron en el desarrollo final de Arpanet fueron desarrolladas, principalmente, por la universidad de California (UCLA), aunque la financiación vino, casi exclusivamente del pentágono norteamericano. el principal obstáculo con el que se encontró el desarrollo de la red fue la interconexión de diferentes ordenadores, provenientes de diferentes creadores y con diferentes sistemas de comunicación. Esto se resolvió con la estandarización de los protocolos de comunicación, surgiendo así los TCP/IP (transmisión control protocolo/Internet protocolo), clave en el desarrollo de la red Internet posteriormente.

poco a poco, Arpanet fue creciendo y más centros de investigación se fueron adscribiendo a la nueva red de comunicación. así, en 1971 nació el primer programa de correo electrónico, mientras que en 1972 surgió la nomenclatura arroba (@). se calcula que entorno a 1973, alrededor del setenta y cinco por ciento del tráfico de Arpanet estaba basado en correos electrónicos en 1983, Arpanet se unió a otro tipo de redes más locales, dando lugar a la actual Internet, que, poco a poco, se fue desarrollando y creciendo en número de usuarios. así, en 1990, cuando Arpanet dejó de existir, poca gente se apercibió de este hecho, debido a la gran expansión conseguida por su sustituto, Internet. Entonces, lo que en un principio fue un proyecto militar, encaminado a proteger las comunicaciones en caso de conflicto nuclear, se convirtió, finalmente, en el invento que ha cambiado la forma de comunicación de la sociedad actual. se puede decir, por tanto, que Internet le debe a Arpanet su existencia

Arpanet fue el origen de Internet como lo conocemos hoy en día. sus inicios están absolutamente relacionados con la guerra fría que asoló Europa durante la segunda mitad del siglo pasado.la red Arpanet nació en mil novecientos sesenta y nueve como resultado de un proyecto de investigación del departamento de defensa norteamericano, que trataba de encontrar una vía de comunicación alternativa a la comunicación a través de radio, ya que se preveía que en el caso de una guerra nuclear, temor con fundamento en aquella época, las comunicaciones por radio se verían fuertemente afectadas

Arpanet estaba fundamentada en una red compuesta por diferentes ordenadores en la que todos los nodos tenían la misma importancia, consiguiendo así, que en el caso de que alguno de ellos se veía manipulado o quedaba deteriorado, la red no se veía afectada. la clave de Arpanet estaba en que los datos eran enviados mediante diferentes rutas, confluyendo finalmente en un mismo punto de destino. de esta forma, la información se desgranaba en pequeñas unidades que eran enviadas a través de la ruta menos ocupada, para reunirse en el punto de destino. con ello se conseguía la no existencia de ningún control centralizado, por lo que la seguridad de las comunicaciones aumentaba.

2.Nombrar características de la primera generación.

3.¿Cuál fue la computadora más exitosa de la primera generación?

4.¿Cuáles fueron los avances de la segunda generación?

5.¿Cómo surgió la tercera generación?

6.Nombrar tres características de la cuarta generación.

7.¿Qué es la ENIAC?

8.¿Cómo se comunicaban en la segunda generación?

9.¿Qué se invento en la segunda generación?

10.¿Qué comenzaron a usar las computadoras en la tercera generación?

11.¿Qué permitieron los circuitos integrados?

12.¿Qué cosas nuevas tuvieron las computadoras de la cuarta generación?

13.¿Qué son las computadoras de la quinta generación y en que están basadas?

14.¿Cómo eran las primeras computadoras?

15.¿qué comienzan a utilizar las computadoras de tercera generación?

16.¿por qué se caracteriza las computadoras de cuarta generación?

17.¿por qué se caracteriza la computadora de quinta generación?

18.¿a qué generación pertenece “nuestras “computadoras?

19.¿Cómo surgió la primera generación?

20.¿Qué cambios hubo de la primera generación a la segunda generación?

21.¿en que año comenzó la segunda generación? ¿Como surgió?

22.¿Cuáles eran los materiales primarios de esas generaciones

23.¿En que se diferenciaba de la segunda y de la primera?

24.¿de que forma comenzó la cuarta generación?

25.¿Qué cambios impulso el cambio de la primera a la segunda generación?

26.¿Qué cambios impulso el cambio de la segunda a la tercera generación?

27.¿Qué cambios impulso el cambio de la tercera a la cuarta generación?

Los periféricos pueden clasificarse en 5 categorías principales:

Perifericos de entrada: captan y envían los datos al dispositivo que los procesará.

Ejemplos: Teclado

Mouse,

Mouse, Cámara Web

Cámara Web

Ejemplos:

Monitor:

Parlantes:

Impresora:

Periféricos de entrada/salida (E/S) sirven basicamente para la comunicacion de la computadora con el medio externo:

Ejemplos:

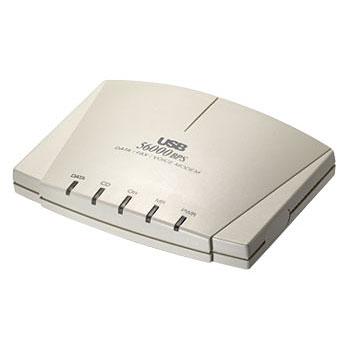

Módem:

Microfono con auriculares

Impresora Multifunción:

Periféricos de almacenamiento: son los dispositivos que almacenan datos e información por bastante tiempo. La memoria RAM no puede ser considerada un periférico de almacenamiento, ya que su memoria es volátil y temporal.

Disco duro

Memoria Flash

Memoria Flash Periféricos de comunicación

Periféricos de comunicación

Su función es permitir o facilitar la interacción entre dos o más computadoras, o entre una computadora y otro periférico externo a la computadora

Fax Módem:

Router:

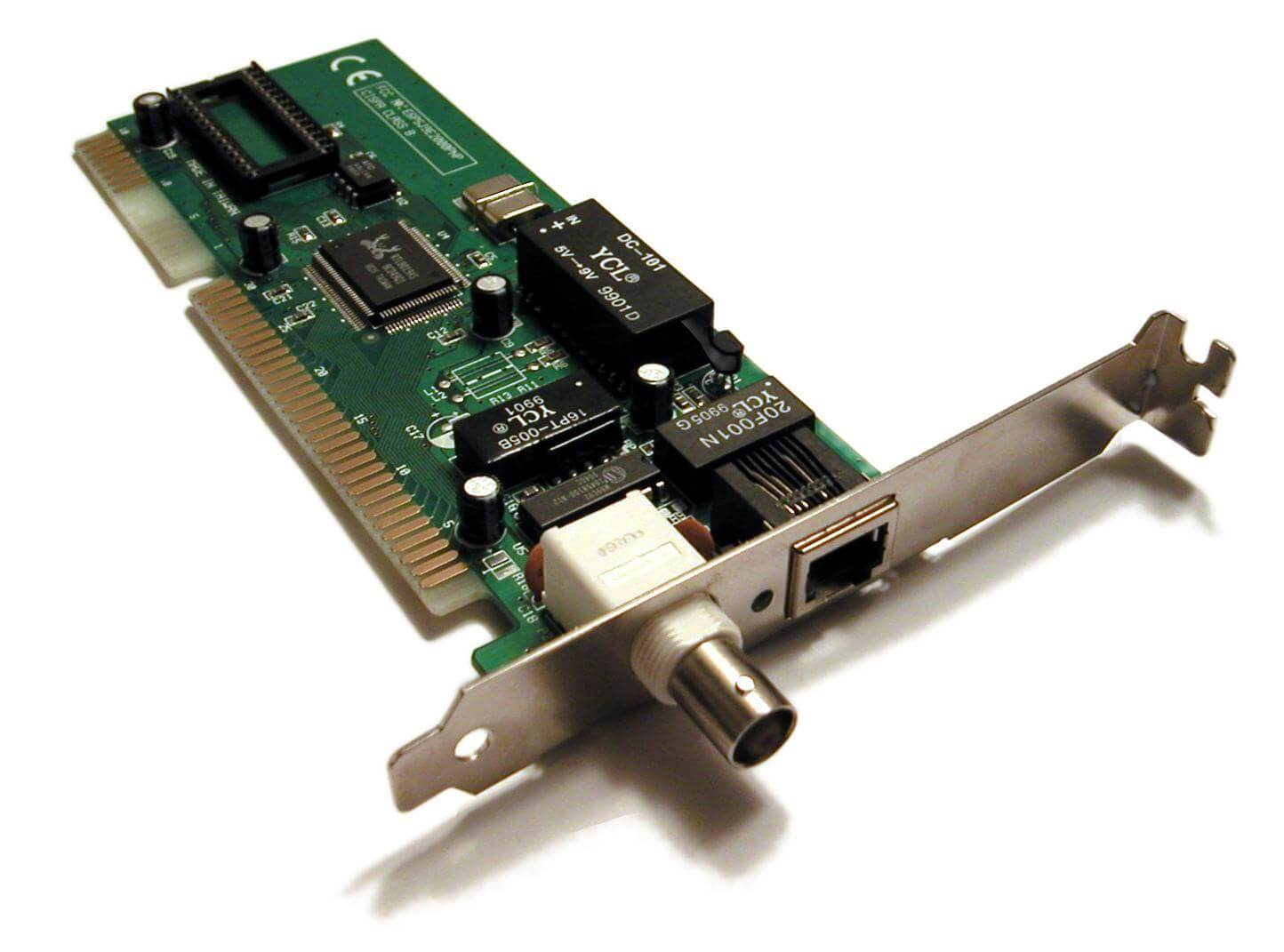

Tarjeta de red: